Cibercrime usa Outlook para esconder vírus em sistemas

Malware utiliza serviços legítimos da Microsoft para enviar comandos e dificultar detecção em Linux e Windows

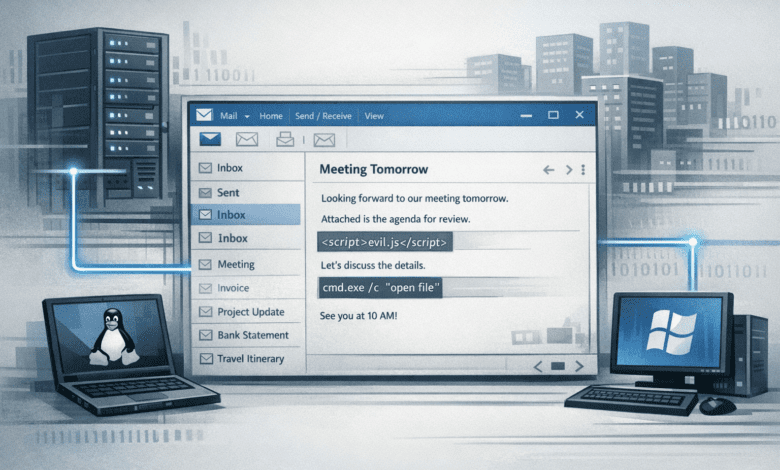

Uma nova campanha de cibercrime identificada por pesquisadores de segurança digital utiliza serviços do Outlook como meio de comunicação para malware em sistemas Linux e Windows. A técnica foi associada ao grupo conhecido como Harvester e representa uma evolução na forma como ataques são conduzidos, ao empregar infraestrutura legítima para ocultar atividades maliciosas.

O mecanismo identificado envolve o uso de um backdoor chamado GoGra, capaz de se conectar à caixa de entrada do Outlook por meio da API Microsoft Graph. A partir desse acesso, o sistema comprometido passa a receber comandos enviados por e-mail, sem gerar tráfego considerado suspeito pelos sistemas tradicionais de monitoramento de rede.

Segundo os pesquisadores, o malware consulta periodicamente uma pasta específica dentro da caixa de entrada em busca de mensagens codificadas. Esses conteúdos, após descriptografia, são executados diretamente no sistema infectado, permitindo controle remoto da máquina. Após a execução, os registros são apagados, reduzindo a possibilidade de rastreamento da atividade.

A estratégia se baseia no uso de canais de comando e controle (C2) disfarçados, nos quais a comunicação maliciosa é incorporada ao tráfego legítimo de serviços amplamente utilizados. Como os dados passam por servidores confiáveis, como os da própria Microsoft, a detecção por firewalls e ferramentas de segurança torna-se mais complexa.

Os pesquisadores também identificaram que as versões do malware para Linux e Windows compartilham estrutura semelhante, incluindo métodos de criptografia e lógica de operação, o que indica desenvolvimento coordenado. As diferenças estão relacionadas apenas às adaptações necessárias para cada sistema operacional.

O grupo responsável pela operação estaria ativo desde pelo menos 2021 e já utilizou outras ferramentas com características semelhantes. A campanha atual, segundo análises, teve foco em regiões do sul da Ásia, embora o modelo de ataque possa ser replicado em outros contextos. Até o momento, não há confirmação oficial de vítimas específicas.

O caso se insere em um cenário mais amplo de evolução do cibercrime, no qual técnicas buscam reduzir a visibilidade das ações maliciosas ao integrar operações a serviços legítimos e rotinas comuns de sistemas corporativos. A tendência amplia os desafios para estratégias de defesa digital e monitoramento de ameaças em ambientes conectados.